Bybit事件时间线|本次被盗15亿美元因Safe漏洞导致,疑点仍未完全解开

2 月 22 日凌晨,链上侦探 Zachxbt 监控到 Bybit 疑似遭遇可疑资金流出。链上记录显示,一多签地址将价值约 15 亿美元的 ETH 转出,并通过 DEX 将 LSD 资产兑换为原生 ETH。随后,Bybit CEO 发布声明,称黑客控制了一个特定的 ETH 冷钱包,涉及金额超过 50 万枚 ETH。大约 4 小时后,Zachxbt 提交证据,确认此次攻击由朝鲜黑客组织 Lazarus Group 实施。

2 月 26 日晚,Bybit 发布了此次被盗事件的中期报告,指出攻击源自 Safe 基础设施的漏洞。Safe 回应表示,攻击是通过入侵 Safe{Wallet} 开发者的设备,导致恶意交易伪装成合法交易提交。外部安全研究人员检查后未发现 Safe 智能合约、前端或服务源代码存在漏洞。目前,关于此次被盗事件仍有许多疑点,BlockBeats 将继续关注并实时更新。以下为事件时间线整理:

2月27日

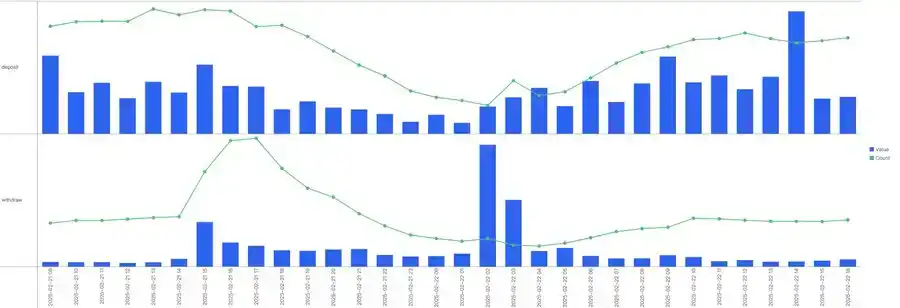

Bybit 黑客过去 24 小时清洗 7.1 万枚 ETH,已累计清洗 20.6 万枚 ETH

9 时 25 分,据链上分析师余烬监测,过去 24 小时,Bybit 黑客继续洗走了 7.1 万枚的 ETH (1.7 亿美元)。从 22 号下午到现在 4 天半时间,盗取的 49.9 万枚 ETH 已被洗走了 20.6 万枚。平均每天 4.5 万枚。现在黑客地址里还剩 29.2 万枚 (6.85 亿美元)。

OKX CEO Star:此次针对 Safe UI 的攻击对 OKX 没有影响

6 时 05 分,OKX CEO Star 在 X 平台发文表示,「OKX 交易平台自行开发了所有的热钱包和冷钱包管理系统。在过去的 12 年里,我们积累了钱包安全和运营实践。此次针对 Safe UI 的攻击对 OKX 没有影响。我们将继续大力投资我们的安全基础设施,以确保客户资金的安全。」

FBI 确认 Bybit 被盗 15 亿美元是朝鲜黑客所为,并呼吁阻止相关洗钱交易

FBI 确认 Bybit 被盗 15 亿美元是朝鲜黑客所为,并表示「鼓励 RPC 节点运营商、交易平台等私营部门实体阻止与被盗资产的关联地址进行的洗钱交易。」

CZ:Safe 的事件报告用词模糊,多个问题仍未明确解释

0 时 32 分,Binance 创始人 CZ 在社交媒体上发文表示,自己通常不会批评其他行业参与者,但是 Safe 发布的事件报告使用模糊的语言来掩盖了问题。读完后,问题多于答案,暂时想到的问题包括:

·「破坏 Safe {Wallet} 开发者机器」是什么意思?他们是如何破解这台特定的机器的?是社会工程、病毒等吗?

· 开发者机器如何访问「Bybit 运营的账户」?一些代码从这台开发人员机器直接部署到 prod?

· 他们是如何在多个签名者中欺骗 Ledger 验证步骤的?是盲签吗?还是签名者没有正确验证?

· 14 亿美元是使用 Safe 管理的最大地址吗?他们为什么不针对其他人呢?

· 其他「自托管、多签名」钱包提供商和用户可以从中学到什么?

Hasu 为 Safe 辩驳引争议,Wintermute 创始人称其言论扭曲事实

0 时 00 分,Safe 投资人 Hasu 在社交媒体上发文表示,虽然本次 Bybit 被盗是因为 Safe 前端而不是 Bybit 基础设施遭到入侵,但 Bybit 的基础设施也不足以监控到如此简单的黑客攻击。在转移资金量大于 10 亿美元时,没有理由不在第二台离线机器上验证消息的完整性。如果在这里把责任归咎于 SAFE 而不是 Bybit,就完全吸取了错误的教训。

对此,Wintermute 创始人 wishfulcynic.eth 回应称其言论有些混淆视听和扭曲事实(煤气灯效应)。

Hasu 对其系列评论反驳称,评价 Safe 在事件中有没有错,是一件很难回答的事情(不是因为自己是 Safe 的投资者)。Safe 通过中心化前端提供了一种解决方案,但绝不应完全依赖它。其认为 Safe 最大的问题是没有和大资金客户合作,对其进行安全教育,Safe 开发者设备遭到入侵也是问题之一,但自己从中吸取教训才是更重要的。

2月26日

Safe:开发者设备遭入侵导致 Bybit 被盗,合约和前端代码并无漏洞

23 时 16 分,Safe 在社交媒体上发文表示,此次针对 Bybit 的攻击是通过入侵 Safe{Wallet} 开发者的设备实现的,导致伪装成合法交易的恶意交易被提交。外部安全研究人员的审查并未发现 Safe 智能合约或前端和服务源代码中存在任何漏洞。

Safe{Wallet} 前端仍可正常运行,并已采取额外的安全措施。然而,用户在签署交易时需要格外谨慎并保持警惕。

Bybit:本次被盗 15 亿美元因 Safe 基础设施漏洞导致

23 时,据 Bybit 官方发布的 15 亿美元被盗事件中期报告显示(Sygnia 提供),本次被盗事件系 Safe 基础设施漏洞导致,Bybit 相关基础设施未出现异常。

慢雾:若 Bybit 升级 Safe 合约到 1.3.0 或更高版本并实现合适的 Guard 机制,或能避免被盗 15 亿美元资产

16 时 29 分,慢雾发文表示,2025 年 2 月 21 日,Bybit 的链上多签钱包遭定向攻破,近 15 亿美元资产通过一笔「合法签名」的交易悄然流失。事后链上分析显示,攻击者通过精密的社会工程攻击获取了多签权限,利用 Safe 合约的 delegatecall 功能植入恶意逻辑,最终绕过多重签名验证机制,将资金转移至匿名地址。「多重签名」不等于「绝对安全」,即便是 Safe 多签钱包这样的安全机制,如果缺乏额外的防护措施,仍然存在被攻破的风险。

Bybit 使用的是 v1.1.1 (<1.3.0) 版本的 Safe 合约,这意味着他们无法使用 Guard 机制这一关键安全特性。如果 Bybit 升级到 1.3.0 或更高版本的 Safe 合约,并实现了合适的 Guard 机制,例如指定唯一接收资金的白名单地址,并进行严格的合约函数 ACL 验证,可能就能避免这次的损失。尽管这只是假设,但它为未来的资产安全管理提供了重要思路。

Bybit 黑客过去 24 小时清洗 4.59 万枚 ETH,已累计清洗 13.5 万枚 ETH

9 时 35 分,据 EmberCN 监测,Bybit 黑客在过去 24 小时清洗 4.59 万枚 ETH ($1.13 亿)。目前他们一共已经清洗转出 13.5 万枚 ETH ($3.35 亿),接近被盗总额的三分之一。现在 Bybit 黑客地址里还有 36.39 万枚 ETH ($9 亿)。以目前的频率只需要再有 8~10 天即可将全部被盗资金清洗转出。

2月25日

慢雾余弦:Bybit 赏金设计或让未能获得高于 5% 抽点的实体倒戈

23 时 10 分,慢雾余弦在 X 平台发文称,Bybit 上线针对 Lazarus Group 的赏金网站,前些天 Bybit 被盗资金当时价值约 15 亿美元。10% 的追回赏金,5% 给成功冻结资金的实体,5% 给帮助追踪资金的贡献者。如果某特殊实体不能拿到高于 5% 的洗币抽点,那么完全可以倒戈。

Bybit 上线 Lazarus 黑客组织赏金网站,追回资金的 5% 奖励给帮助追踪资金的贡献者

22 时 40 分,Bybit 首席执行官 Ben Zhou 在社交媒体发文表示,「已上线 Lazarus 黑客组织赏金网站,展示关于 Lazarus 洗钱活动的透明数据。」

总赏金为追回资金的 10%,若全部资金追回,赏金总额可能高达 1.4 亿美元。具体分配如下:5% 给成功冻结资金的实体,5% 给帮助追踪资金的贡献者。

Bybit 黑客已清洗 8.95 万枚 ETH,按此频率将在半个月内完成洗钱

9 时 09 分,据余烬监测,Bybit 黑客在过去 2 天半的时间内已经洗走了 8.95 万枚 ETH (约 2.24 亿美元),这是其盗取 ETH 总数 (49.9 万枚) 的 18%。假如按照这个频率,黑客再有半个月时间就能把剩下的 41 万枚 ETH 兑换成其它资产 (BTC/DAI 等)。现在黑客的跨链资产兑换主要是通过 THORChain 进行。

2月24日

Bybit 黑客正使用多个 DEX 将 ETH 卖出兑换为 DAI

18 时 12 分,据 lmk.fun (原 Scopescan) 监测,Bybit 黑客正在使用多个 DEX 将 ETH 兑换成 DAI。黑客将 364 万美元 ETH 发送到另一个地址,现在正在将 DAI 转移出去。

Bybit CEO:已回归 1:1 刚性兑付,即将上线被盗资金流向网站

16 时左右,Bybit 首席执行官 Ben Zhou 在社区 AMA 中表示,已拿到最新的资产证明审计报告,即将在官网同步更新,Bybit 已回归 1:1 刚性兑付,过去 24 小时 Bybit 的资金流入在全球 CEX 中排名第一。

Bybit 将上线被盗资金流向网站,并同步更新追回进度等数据,提供有效线索的用户可获得赏金。Bybit 新币公示栏全新版块定期发布上线项目的业绩表现和财报,囊括 5 大维度:核心财务数据、代币指标、链上活动和网络健康、治理和社区,以及风险披露和未来路线图。

Bybit:ETH 储备接近 100%,存取款已恢复正常

15 时 39 分,Bybit 发布最新公告表示,「我们的 ETH 储备已接近 100%,存款和提现已恢复正常。在整个过程中,加密社区、我们的合作伙伴和用户都给予了坚定不移的支持——感谢大家。我们清楚资金的去向,并承诺将这次经历转化为加强生态系统的机会。」

Bybit:1.5 万枚 cmETH 已由 mETH Protocol 团队成功追回

14 时 17 分,Bybit 官方表示,mETH Protocol 团队在最近的安全事件中发挥了关键作用。通过迅速的行动和有效的协调,mETH Protocol 团队成功追回了 15,000 枚 cmETH 代币,价值约 4300 万美元。

Bybit CEO:Bybit 已完全弥补 ETH 亏空

11 时 26 分,Bybit CEO Ben Zhou 发文更新称,「Bybit 已完全弥补 ETH 亏空,全新的经审计资产证明(POR)报告即将发布,敬请期待。」

Bybit 已通过贷款、大户存款和购买的方式获得约 44.687 万枚 ETH

10 时 35 分,据 lookonchain 监测,自遭遇黑客攻击以来,Bybit 已通过贷款、大户存款和购买的方式获得约 446,870 枚 ETH(约 12.3 亿美元)。Bybit 已接近弥补损失。

eXch 否认帮助 Lazarus Group 洗钱

eXch 在 Bitcointalk 论坛的一篇帖子中表示,「该平台不会为 Lazarus 洗钱,相反的意见只是一些人的观点,他们希望去中心化货币的可互换性和链上隐私性消失,这些人长期以来一直讨厌去中心化的加密货币。」

eXch 承认,ByBit 黑客攻击的一小部分资金最终进入了其平台地址,但称此次转账是「一个孤立案例」。eXch 团队承诺将把资金收益捐赠给「致力于加密空间内外隐私和安全的各种开源计划」。

安全机构:Bybit 黑客洗钱手段趋于稳定,主要利用 Thorchain 将资产转移到 BTC

9 时 32 分,BeosinTrace 表示,今日 08:58:23 UTC+8 跟踪到 Bybit 黑客再次转移资产,黑客抛售模式已趋于稳定,主要通过 Thorchain 将资产转入 BTC 链,使用 OKX DEX 将其兑换成 DAI,兑换后的 DAI 将流入 eXch。

2月23日

Bybit:已成功冻结 4289 万美元被盗资金,感谢多方协调努力

23 时 41 分,Bybit 官方表示,通过多方协调努力在一天内成功冻结了 4289 万美元被盗资金。提供协助的机构包括 Tether、THORChain、ChangeNOW、FixedFloat、Avalanche Ecosystem、CoinEx、Bitget、Circle 等。

pump.fun 已在前端移除 Lazarus Group 相关 Meme 币

22 时 52 分左右,pump.fun 已在前端移除与 Bybit 事件攻击者、朝鲜黑客组织 Lazarus Group 相关的 Meme 币。

ZachXBT:某实体通过在 pump.fun 发行和交易 meme 币为 Bybit 事件黑客洗钱

21 时 05 分,链上侦探 ZachXBT 于个人频道发文披露,发现某实体通过在 pump.fun 发行和交易 meme 币为 Bybit 被盗事件黑客洗钱。

2 月 22 日,攻击者通过地址「0x363908...d7d1」收到 Bybit 黑客事件中的 108 万美元资金,后将 USDC 跨链转移至 Solana 链。再将 Solana 链上的全部 USDC 跨链至 BSC 链的两个地址。两个 BSC 地址通过程序化操作将 USDC 分散至 30 余个地址后最终汇总。之后将 10.6 万 USDC 拆分至 10 个 BSC 地址后,跨链回 10 个 Solana 地址。洗钱者将所获 SOL 兑换为 meme 币。

15 小时前,链上侦探 ZachXBT 将 920 余个接收 Bybit 黑客资金的地址公开,并发现某洗钱者曾通过 pump.fun 平台为朝鲜黑客组织 Lazarus Group 发行 meme 币。出于安全考量,暂不公开具体钱包地址,并已要求多个分析工具下架相关界面。

Bybit 已在黑客攻击后 48 小时筹集 254,830 枚 ETH,约 6.93 亿美元

22 时 04 分,据 Spotonchain 发布最新数据更新,Bybit 在黑客攻击后的 48 小时内筹集了 254,830 枚 ETH(6.93 亿美元),包括:

132,178 枚 ETH (3.67 亿美元),可能通过与 Galaxy Digital、FalconX 和 Wintermute 的 OTC 交易获得;122,652 枚 ETH (3.26 亿美元),来自 Bitget、MEXC、Binance 和 DWF Labs 等交易平台/机构的贷款(也可能是某些巨鲸的个人借款行为)。

同时,黑客已通过 Chainflip、THORChain、LiFi、DLN 和 eXch 将 40,944 枚 ETH (1.15 亿美元) 跨链兑换为 BTC 及其他资产。目前黑客仍持有 458,451 枚 ETH (12.9 亿美元)——约占被盗的 499,395 枚 ETH (14 亿美元) 的 91.7%。

Bybit:有欺诈者冒充 Bybit 员工,请社区保持警惕

20 时 53 分,Bybit 官方发文表示,有骗子正在假装 Bybit 员工,请用户保持警惕,始终核实官方来源并报告任何可疑情况。Bybit 不会索要个人信息、存款或密码。

Bybit 黑客已将 3.79 万枚 ETH 跨链兑换,仍剩余 461,491 枚 ETH

20 时 22 分,据 EmberCN 监测,Bybit 黑客已使用大量地址利用 Chainflip、THORChain、LiFi、DLN、eXch 等跨链兑换平台将 3.79 万枚 ETH (1.06 亿美元) 跨链兑换成其它资产 (BTC 等),昨日至今其清洗资金已花费 30 小时。

Bybit 黑客地址目前剩余 461,491 枚 ETH (12.9 亿美元),其从 Bybit 盗取的 ETH 总数是 499,395 枚 (14 亿美元)。

Bybit:存款和提款已完全恢复到正常水平

16 时 55 分,Bybit 官方发文表示,Bybit 上的存款和提款已完全恢复到正常水平,通过链上数据已证实这一情况。

Bybit CEO 回应 eXch 拒绝其拦截请求:「希望 eXch 重新考虑,这不仅是帮助 Bybit」

12 时 32 分,Bybit CEO Ben Zhou 于 X 平台表示,「此时此刻,其实与 Bybit 或任何实体无关,而是我们作为一个行业对待黑客的一般态度,真心希望 eXch 能够重新考虑并帮助我们阻止资金从他们那里流出。我们也得到了 Interpool 和国际监管机构的帮助,帮助阻止这些资金不仅仅是在帮助 Bybit。」

余弦:洗币平台 eXch 已帮助黑客将 ETH 换成 BTC、XMR,建议 CEX 针对其提升风控等级

11 时 27 分,慢雾余弦表示,鉴于已经有比较大量的 ETH 通过 eXch 洗出去,换成 BTC XMR 等,所有平台针对出自 eXch 的资金都应该提升风控等级。

以太坊核心开发者:回滚几乎不可能实现,或导致难以修复的连锁反应

2 月 23 日,针对 2 月 21 日 Bybit 交易所遭受黑客攻击并损失 15 亿美元一事,以太坊核心开发者 Tim Beiko 表示,尽管部分加密行业人士呼吁将以太坊网络恢复至攻击前状态,但从技术角度来看,这几乎不可能实现。Beiko 强调,与 2016 年 TheDAO 黑客事件不同,此次攻击并未违反以太坊协议规则,回滚将导致广泛且难以修复的连锁反应,甚至可能带来比黑客损失更大的破坏性后果。此外,回滚将撤销所有已结算的链上交易,而无法逆转链下交易。

其他行业士也表达了类似观点。以太坊教育者 Anthony Sassano 指出,当前以太坊生态系统的复杂性使得简单回滚基础设施变得不可行。Yuga Labs 区块链副总裁更警告称,回滚的成本可能远超 15 亿美元。

Bybit CEO 回应是否支持以太坊回滚至被盗前:应由社区投票决定

针对是否支持以太坊回滚至被盗前,Bybit CEO Ben Zhou 于先前的 Space 中表示:「我不确定这是否是一个人的决定。根据区块链的精神,也许应该是一个投票过程,看看社区的想法,但我不太确定。」(I'm not sure if it's one man's decision. Based on the spirit of blockchain, maybe it should be a voting process to see what the communities want, but I am not not sure.)

2月22日

Bybit 启动「赏金追回计划」,奖励为失窃资金的 10%

23 时 32 分,据官方公告,Bybit 正式启动「赏金追回计划」,面向全球网络安全和加密分析领域的精英发出号召,共同追查加密历史上最大规模盗窃案的肇事者。

成功追回资金的贡献者将获得 10% 的奖励,赏金总额基于事件发生时价值超过 14 亿美元的被盗 ETH 的可验证追回金额计算。若全部资金追回,赏金总额可能高达 1.4 亿美元。

Bybit CEO Ben Zhou 表示,事件发生后 24 小时内已获得业内顶尖人士和组织的大力支持,希望通过「赏金追回计划」正式奖励那些为我们提供专业知识、经验和支持的社区成员,我们不会止步于此。有意参与者可通过 bounty_program@bybit.com 联系平台。

Bybit CEO:同意 CZ 观点,若内部系统被攻破会立即暂停所有提现

21 时 17 分,Bybit CEO Ben Zhou 发文表示,「我同意 CZ 的观点,如果此次黑客攻击是通过渗透我们的内部系统(例如提现系统的某个部分)或热钱包被攻破,我们会立即暂停所有提现,直到找到问题的根本原因。

但在昨天的事件中,被攻破的是我们的 ETH 冷钱包(我们使用 Safe),这与我们的任何内部系统无关。因此,我可以果断决定让 Bybit 的所有提现和系统功能照常运行。

在昨晚的危机中,Binance 和 CZ 以及许多合作伙伴和行业领袖都主动提供了帮助,我们对此深表感激,并为收到的支持感到无比温暖。这次事件对 Bybit 来说是一个巨大的打击,但整个行业展现出了团结的力量。我相信,从现在开始,一切只会向更好的方向发展。」

CZ:建议 ByBit 暂停提现初衷是基于自身经验和观察,原则始终站在更安全的一侧

20 时 19 分,CZ 发文称,「最近几起事件(包括 ByBit、Phemex、WazirX 等)显示出一种模式:黑客能够从多签「冷存储」解决方案中窃取大量加密资产。在 ByBit 最新的案例中,黑客能够让前端用户界面显示一笔合法交易,而实际签名的却是另一笔交易。虽然我对其他案件不太熟悉,但根据有限的信息来看,它们似乎具有相似的特征。

一些人质疑我建议在发生安全事件时立即暂停所有提现(我在登机的摆渡车上发了这条推文)。我的初衷是基于自身经验和观察,分享一种实用的应对方式。当然,这并没有绝对的对与错。我的原则始终是站在更安全的一侧。发生安全事件后,应立即暂停所有操作,确保完全了解攻击手法,查明黑客如何渗透系统、哪些设备受到影响,三重检查安全性后再恢复运营。

当然,暂停提现可能会引发更大的恐慌。2019 年,我们在遭遇 4000 万美元黑客攻击后暂停提现长达一周。但当我们恢复提现(以及存款)时,存款量实际上高于提现量。我并不是说这种方法更好,每种情况都不同,需要做出判断。我发推文的目的是分享可能有效的方法,并及时表达支持。

我相信 Ben 在掌握的信息基础上,做出了最佳决策。Ben 在这次危机中保持了透明的沟通和冷静的态度,与 WazirX、FTX 等不够透明的 CEO 形成了鲜明对比。需要强调的是,这些案件的性质各不相同。FTX 是欺诈事件,而 WazirX 事件仍在诉讼中,我不便发表评论。」

Bybit CEO:Bitget 是首个伸出援手的 CEX,无任何利息要求

在晚间 19 时举办的 Space 中,Bybit CEO 表示,Bitget 是首个伸出援手的 CEX,无任何利息要求。此外 MEXC 和派网也都给予了帮助。

Bitget CEO Gracy 在 Space 中表示,主动与 Bybit CEO BEN 交流并主动提供帮助,提供的短期流动性没有要求任何抵押、没有利率、也没有需要任何承诺,Bybit 不再需要的时候转回即可,目前了解到的情况是 Bybit 流动性已经完善,不需要更多的支持。

mETH Protocol:cmETH 提现已恢复,用户资金未受影响

17 时 54 分,流动性质押/再质押协议 mETH Protocol 发文宣布 cmETH 提现已恢复,用户资金安全未受影响且得到全额支持,详细的事后分析报告将很快公布,会概述事件的经过和采取的所有措施。

此前 mETH Protocol 在了解 Bybit 最近发生涉及某些 mETH 和 cmETH 交易安全事件后宣布暂停 cmETH 提现,但存款和质押服务照常进行。

已有 5 家机构/个人向 Bybit 进行 12 万枚 ETH 的借款支援

17 时 50 分,据 EmberCN 监测,目前已有 5 家机构/个人向 Bybit 进行了总计 12 万枚 ETH ($320.97M) 的借款支援。具体为:

· Bitget:40,000 ETH ($105.96M);

· 从 Binance 提款的机构/鲸鱼:11,800 ETH ($31.02M);

· MEXC:12,652 stETH ($33.75M);

· Binance 或另一个从 Binance 提款的机构/鲸鱼:36,000 ETH ($96.54M);

· 0x327...45b 地址:20,000 ETH ($53.7M)。

Chainflip:正加强 ETH 代理级别的筛选机制,以拒绝可疑存款

16 时 52 分,跨链桥 Chainflip 更新 Bybit 被盗事件最新进展称,「我们已经注意到黑客试图通过 Chainflip 将 Bybit 被盗资金转换为 BTC。目前,我们已关闭部分前端服务以阻止资金流动,但由于协议是完全去中心化的,拥有 150 个节点,我们无法完全关闭整个系统。

作为更长期的解决方案,我们正在加强 ETH 代理级别的筛选机制,以通过 broker-api 拒绝可疑存款。目前,该机制已适用于 BTC,我们只需完成 ETH 的实现。」

Chainflip 回应 Bybit CEO:作为去中心化协议无法完全阻止、冻结或重定向任何资金

16 时 33 分,跨链桥 Chainflip 回应 Bybit CEO 的冻结请求称,「我们已经尽力处理当前情况,但作为一个去中心化协议,我们无法完全阻止、冻结或重定向任何资金。不过,目前我们已关闭了一些前端服务,以阻止资金流动。」

ZachXBT:Bybit 黑客开始将资金与 Phemex 案资金归集在一起

16 时 09 分,链上侦探 ZachXBT 在社交媒体上发文表示,Lazarus Group 刚刚将 Bybit 黑客攻击案的一部分资金,与 Phemex 黑客攻击案的资金直接在链上进行了归集,将这两起事件的初始盗窃地址的资金混合在一起。

ZachXBT:监测到 Bybit 黑客正转移资产并通过混币器洗钱

链上侦探 ZachXBT 在官方频道发文表示,其监测到 Lazarus Group 将 5000 枚 ETH 从 Bybit 黑客地址转移到一个新地址,开始通过 eXch(集中式混币器)洗钱,并通过 Chainflip 将资金转入比特币网络。

Bybit CEO:监测到黑客试图通过 Chainflip 转移资产,将很快推出针对跨链桥的赏金计划

15 时 21 分,Bybit CEO Ben Zhou 在社交媒体上发文表示,其监测到黑客正试图通过 Chainflip 转移资产至 BTC 网络。希望跨链桥项目帮助 Bybit 阻止并防止进一步将资产转移到其他链。Bybit 将很快向任何帮助其阻止或追踪导致资金追回的资金的人发布赏金计划。

Bybit 过去 12 小时资金流入超 40 亿美元,已覆盖全部被盗资金缺口

据 SoSoValue 统计以及链上安全团队 TenArmor 的最新监测数据显示,Bybit 交易平台在过去 12 小时内共计流入资金超过 40 亿美元,具体包括 63,168.08 枚 ETH、31.5 亿美元的 USDT、1.73 亿美元的 USDC 和 5.25 亿美元的 CUSD。

根据比较资金流入数据,此次资金流入已完全覆盖昨日因黑客攻击所导致的资金缺口。同时,Bybit 交易平台的各项服务,包括提现功能,均已恢复正常。

慢雾余弦:在攻击原因不明的情况下,CZ 提议的暂停提币也是正确的

14 时 29 分,慢雾创始人余弦在社交媒体上发文表示,从安全角度来看,在原因不明情况下,紧急停止钱包系统的建议是对的。Bybit 这次被盗响应速度极快,定位问题也是极快。慢雾以及一些安全团队当时第一时间介入沟通交流,快速将问题确定并推测黑客画像。Bybit 一切准备妥当再及时开通提币没有问题。

余弦解释称,其认为 CZ 此前的建议和 Bybit 最终解决的都没问题,目前很多业内人士在内耗这个争议,却忘记了共同敌人应该是朝鲜黑客。

Du Jun:将转移 1 万枚 ETH 至 Bybit,1 个月内不会提币

12 时 32 分,ABCDE 联创 Du Jun 在社交媒体上发文表示,其个人今日将转移 1 万枚 ETH 至 Bybit,且 1 个月内不会提币。

WSJ:CertiK 确认 Bybit 事件为加密史上最大盗窃案

《华尔街日报》援引 Web3.0 安全机构 CertiK 的观点称,此次 Bybit 事件是加密史上金额最大的单次盗窃事件,这一黑客攻击导致的被盗资产估值逾 14 亿美元。

事件发生后,Bybit 公告表示已向相关当局报告案件,其 CEO Ben Zhou 称 Bybit 所有功能和产品仍正常运行,交易所具备偿付能力,将全额承担客户损失。截至目前,Bybit 所有提款需求已处理完毕,且提款系统已恢复正常速度。

慢雾余弦:Safe 前端被篡改伪造达到欺骗效果,朝鲜黑客已多次进行类似操作

11 时 40 分,慢雾创始人余弦在社交媒体上发文表示,Safe 合约没有问题,问题在于非合约部分,前端被篡改伪造达到欺骗效果。这个不是个案,朝鲜黑客去年通过该手法成功过几次,比如 WazirX 事件(被盗 2.3 亿美元,Safe 多签)、Radiant Capital 事件(被盗 5000 万美元,Safe 多签)、DMM(被盗 3.05 亿美元,Gonco 多签)。这种攻击手法工程化成熟。其他家也需要多注意,多签可能不止 Safe 存在这类攻击点。

Bybit 黑客 ETH 持有量超过富达、Vitalik,成为全球第 14 大持有者

Coinbase 主管 Conor Grogan 在社交媒体上发文表示,Bybit 黑客(疑似来自朝鲜)已成为全球第 14 大 ETH 持有者,其持有量约占以太坊代币总供应量的 0.42%。这一数量已超过富达(Fidelity)投资公司、以太坊联合创始人 Vitalik Buterin 的 ETH 持有量,且是以太坊基金会 ETH 持有量的 2 倍以上。

Bybit CEO:提款系统现已完全恢复正常,将发布完整事件报告

10 时 51 分,Bybit CEO Ben Zhou 发文表示,距离历史上最严重的黑客攻击过后 12 小时。所有提款均已处理。Bybit 提款系统现已完全恢复正常,用户可以提取任何金额,并且不会有任何延迟。感谢用户的耐心等待,Bybit 对这种情况的发生感到抱歉。Bybit 将在未来几天内发布完整的事件报告和安全措施。

Bybit 黑客的 1.5 万枚 cmETH 解质押申请被拒,或能成功拦截

9 时 15 分,据链上数据分析师余烬监测,1 小时前,Bybit 黑客的 1.5 万枚 cmETH 解质押申请被 cmETH 提款合约退回。此后,黑客在 DODO 上进行了 cmETH 的交易授权,但并没有进一步的交易,可能是因为 cmETH 的流动性池子非常浅导致。

这 1.5 万枚 cmETH 应该是可以被拦截住了。除了这 1.5 万枚 cmETH,Bybit 的被盗 ETH 数量是 49.9 万枚 (约合 13.7 亿美元),被黑客分散存放在 51 个地址中。

Safe:全面排查后仍未发现安全漏洞,没有其他 Safe 地址受到影响

9 时 08 分,Safe 在社交媒体上针对「ByBit 显示了看似正确的交易信息,然而在链上执行了一个具有所有有效签名的恶意交易」问题回应称:

· 未发现代码库泄露:对 Safe 代码库进行了彻底检查,未发现泄露或修改的证据。

· 未发现恶意依赖项:没有迹象表明 Safe 代码库中的恶意依赖项会影响交易流(即供应链攻击)

· 在日志中未检测到对基础设施的未经授权的访问

· 没有其他 Safe 地址受到影响

Safe 表示,目前其暂时暂停了 Safe{Wallet} 功能,以用户确保对 Safe 平台的安全性有绝对的信心。尽管调查显示没有证据表明 Safe{Wallet} 前端本身遭到入侵,但我们正在进行更彻底的审查。

Bybit CEO:已处理 99.99% 的提款请求

8 时 52 分,Bybit CEO Ben Zhou 在社交媒体上发文表示,自黑客攻击事件以来(10 小时前),Bybit 经历了我们见过的最多的提款数量,总共有超过 35 万笔提款请求,到目前为止,大约有 2100 个提款请求有待处理。总体 99.994% 的提款已完成。整个团队整夜保持清醒,处理和回答了客户的问题和疑虑。

Bitget 于 5 小时前转移 4 万枚 ETH 借款至 Bybit 以缓解提现压力

9 时左右,据链上数据分析师余烬监测,5 小时前,Bitget 向 Bybit 支援了 4 万枚 ETH (约合 1.059 亿美元) 借款以度过这次 ETH 被盗后的提现潮,这些 ETH 直接从 Bitget 转进了 Bybit 冷钱包地址。

7 时 27 分,Bybit CEO Ben Zhou 在社交媒体上针对「Binance 和 Bitget 累计向 Bybit 的冷钱包存入超过 50,000 枚 ETH」的新闻发布回应称,感谢 Bitget 在此刻伸出援手,Bybit 仍在与 Binance 和其他几个合伙伙伴进行沟通,该消息所描述的资金与 Binance 官方无关。

Bybit:已与链上分析机构进行广泛合作以限制黑客抛售 ETH

5 时 07 分,Bybit 官方在社交媒体上发文表示,其已向有关当局报告了本次被盗的情况,一旦获得任何进一步的信息,将立即发送更新。同时,Bybit 已经与链上分析提供商进行了快速而广泛的合作,以识别所有涉及的地址。这些行动将减轻和打击不良行为者通过合法市场处置和抛售 ETH 的能力,从而缩小可用的处置渠道。

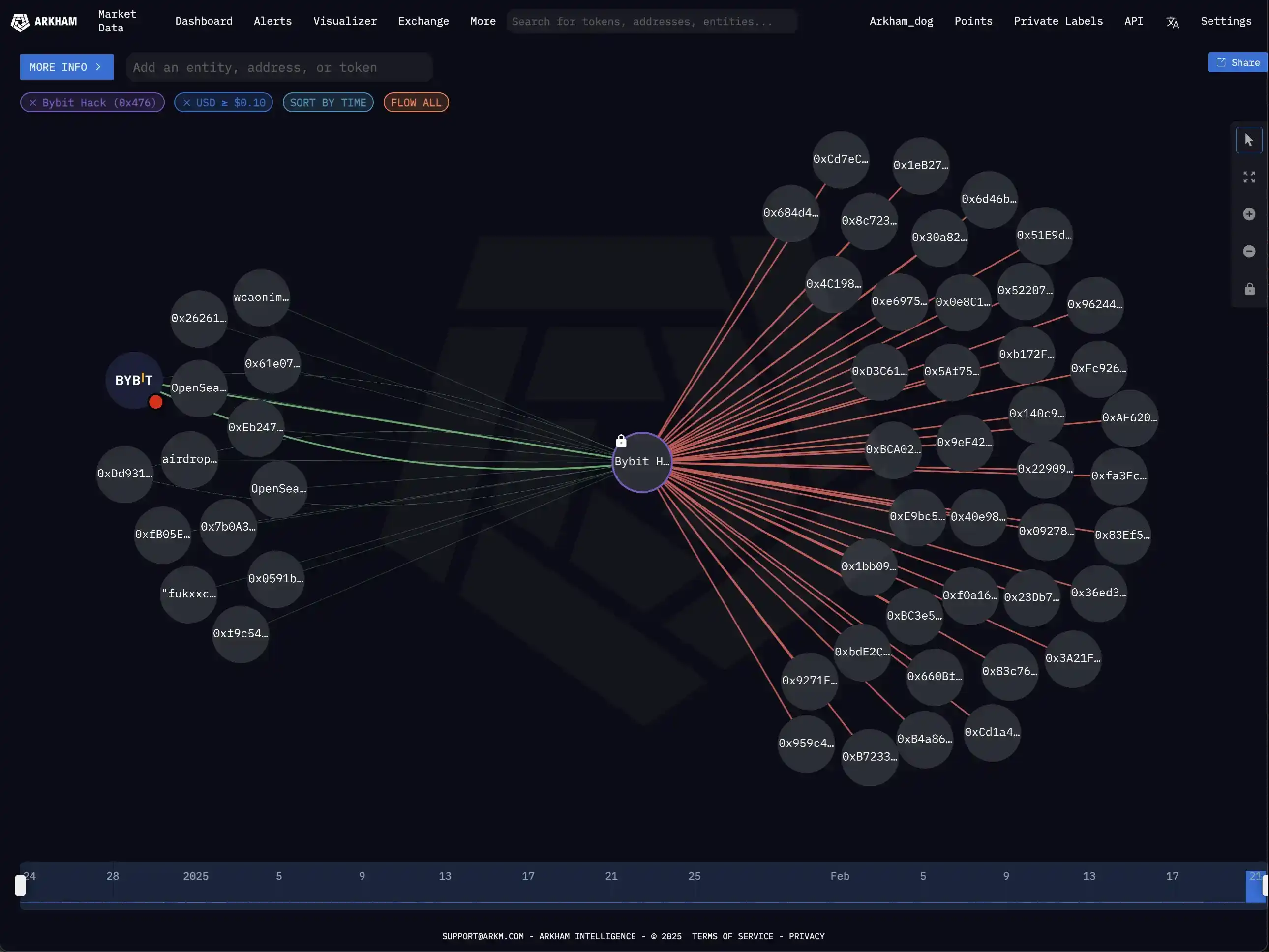

朝鲜 Lazarus Group 被指控策划 Bybit 黑客攻击事件

4 时 21 分,Arkham 在 X 平台发文称,ZachXBT 在 19:09 UTC 提交证据,证明朝鲜 Lazarus Group 策划了此次攻击,并附带测试交易分析、相关钱包连接及取证图表。该报告已提交给 Bybit 团队协助调查。

Bybit CEO:多签转账时存在问题但没留意,当前挤兑高峰期已过

1 时 29 分,Bybit CEO Ben Zhou 于直播中分享称,「多签转账时其是最后一个签名的,使用的 ledger 设备,签名时存在问题但是没留意,签名时没显示送达地址。目前共有 4000 笔提币交易处在等待处理状态。」

Ben Zhou 在直播中再次强调,Bybit 财库可以覆盖 40 万枚以太坊的损失。「我们已经处理了 70% 的提款,挤兑高峰已经过去,大额提款正在接受常规安全审查,接下来几个小时我们仍在处理剩余的提款。所有客户的提款都将得到处理。」

Ben Zhou 还表示正考虑从合作伙伴处获得桥接贷款以弥补被盗资金。「不会购买以太坊,正在考虑从合作伙伴处获得桥接贷款以弥补被盗资金,80% 已经获得保障。」

Safe 安全团队正与 Bybit 合作,尚未发现 Safe 前端遭入侵证据

0 时 47 分,Safe 安全团队发文表示正在与 Bybit 密切合作,进行持续调查。目前尚未发现官方 Safe 前端遭到入侵的证据。但出于谨慎考虑,Safe{Wallet} 已暂时暂停某些功能。用户安全是我们的首要任务,将尽快提供更多更新。

Bybit 黑客将 49 万枚 ETH 分散转移至 49 个地址中,仍有 1.5 万枚 cmETH 等待解质押

0 时 45 分,据 EmberCN 监测,Bybit 的 ETH 多签冷钱包被盗 51.4 万枚 ETH,价值 14.29 亿美元。黑客已经将其中 49 万枚 ETH 分散转移到了 49 个地址中 (每个地址 1 万枚)。「另外还有 1.5 万枚 cmETH 正在被黑客解质押中 (有 8 小时等待期,不知道这个能否拦截下来了)。」

慢雾披露 Bybit 黑客作案细节

0 时 36 分,慢雾发文披露 Bybit 黑客作案细节:

· 恶意的实现合约在 UTC 2025-02-19 7:15:23 被部署

0xbDd077f651EBe7f7b3cE16fe5F2b025BE2969516

· 攻击者在 UTC 2025-02-21 14:13:35 利用三个 owner 签署了将 Safe 实现合约替换为恶意合约的交易

0x46deef0f52e3a983b67abf4714448a41dd7ffd6d32d32da69d62081c68ad7882

· 恶意的升级逻辑通过 DELEGATECALL 被嵌入 STORAGE[0x0]

0x96221423681A6d52E184D440a8eFCEbB105C7242

· 攻击者利用恶意合约中的后门函数 sweepETH 与 sweepERC20 偷空了热钱包。

何一、CZ、Justin Sun 先后声援 Bybit,表示愿随时提供帮助

0 时 29 分,Binance 联合创始人何一于社交平台回应 Bybit 被盗事件称,「We are here when you need(我们随时待命,随时提供帮助)」。

0 时 34 分,Binance 创始人 CZ 于社交平台回应 Bybit 被盗事件称,「这并不是一个容易处理的情况。建议暂时暂停所有提现,作为标准的安全预防措施。如有需要,我愿意提供任何帮助。祝好运!」

0 时 39 分,火币 HTX 全球顾问、波场 TRON 创始人 Justin Sun 于社交平台回应 Bybit 被盗事件称,「我们一直在密切关注 Bybit 事件,并将尽最大努力协助我们的合作伙伴追踪相关资金,提供我们能力范围内的所有支持。」

Defillama 创始人:Bybit 黑客事件后用户提现净流出金额已达 7 亿美元

0 时 23 分,Defillama 创始人 0xngmi 于社交平台发文分享称,「到目前为止,在 Bybit 发生黑客事件后,用户提现导致的净流出金额已达到 7 亿美元。」

Bybit 被盗原生 ETH 及各类衍生 ETH 总计 514,723 枚

据 OnchainLens 监测,Bybit 被盗资金流出具体情况如下:

· 401,347 枚 ETH,价值 11.2 亿美元;

· 90,376 枚 stETH,价值 2.5316 亿美元;

· 15,000 枚 cmETH,价值 4413 万美元;

· 8,000 枚 mETH,价值 2300 万美元。

被盗的原生 ETH 及各类衍生 ETH 总计 514,723 枚。

Bybit CEO:很快将开启直播以回答所有问题

0 时 20 分,Bybit CEO Ben Zhou 于 X 平台发文更新称,「我很快就会开始直播,回答所有问题!!请继续关注。」

Ethena:Bybit 对冲头寸相关 PNL 仅不足 3000 万美元,USDe 现货资产托管于 CEX 之外

0 时 16 分,Ethena Labs 发文称,「我们已关注到 Bybit 目前正在发展的情况,并将持续监控最新动态。提醒大家:所有支持 USDe 的现货资产均托管在交易所以外的托管解决方案中,包括 Bybit 通过 Copper Clearloop 进行托管,正是为了这种情况做准备。

没有任何一美元的现货支持资金存放在任何交易所,包括 Bybit。目前,与 Bybit 对冲头寸相关的未实现总收益(PNL)不到 3000 万美元,远低于储备基金的一半。USDe 目前仍然是完全超额抵押的。我们将在收到进一步信息时提供更新。」

ZachXT:Bybit 黑客将 1 万枚 ETH 分散至 39 个新地址,呼吁各方及时拉黑

ZachXBT 发文称 Bybit 黑客已将 10,000 ETH 分散至 39 个新地址。「如果您是交易平台或服务提供商,请在所有 EVM 链上拉黑这些地址。」

慢雾余弦:Bybit 黑客攻击手法与朝鲜黑客相似

慢雾创始人余弦发文表示,「虽然现在没有明确证据,但从搞 Safe 多签的手法及目前洗币手法,像朝鲜黑客。」

2月21日

Bybit 黑客已开始向多个地址分散资金

23 时 57 分,据 Arkham 监测,Bybit 黑客已开始向多个地址分散资金。

Bybit CEO:平台提现正常,其余冷、热钱包均没有受到影响;Bybit 具备偿付能力,可以承担这笔损失

23 时 53 分,Bybit CEO Ben Zhou 发文更新称,Bybit 的热钱包、暖钱包和所有其他冷钱包都没有受到影响。唯一被黑客攻击的是 ETH 冷钱包。所有提现均正常。同时强调,「Bybit 依然具备偿付能力,即使此次黑客攻击导致的损失无法追回,所有客户资产仍然保持 1:1 支持,我们可以承担这笔损失。」

Bybit 平台总资产为 157.27 亿美元,以太坊资产达 51.8 亿美元

截至 2 月 21 日 23 时 54 分,据 Defillama 数据,Bybit 平台总资产为 157.27 亿美元,其中包括:

· 62.63 亿美元的比特币;

· 51.8 亿美元的以太坊;

· 13.5 亿美元的 SOL;

· 11.43 亿美元的 TRON。

Bybit CEO:黑客控制了特定 ETH 冷钱包,其余冷钱包安全且提现正常

23 时 44 分,Bybit 联合创始人兼 CEO Ben Zhou 发文称,「Bybit 的 ETH 多签冷钱包大约 1 小时前进行了转账到我们的热钱包。看起来这笔交易被伪装了,所有签名者都看到伪装的界面,显示了正确的地址,并且 URL 来自 Safe。

但是签名信息却是要更改我们 ETH 冷钱包的智能合约逻辑。这导致黑客控制了我们签名的特定 ETH 冷钱包,并将钱包中的所有 ETH 转移到这个未确认的地址。

请放心,所有其他冷钱包都是安全的。所有提现都是正常的。我会在更多情况出现时继续更新。如果有团队可以帮助我们追踪被盗的资金,将不胜感激。」

Bybit 一多签地址将价值 15 亿美元的 ETH 转出,并使用 DEX 将 LSD 资产兑换为原生 ETH

几分钟后,加密 KOL Finish 发文称,根据链上数据,Bybit 的一个多重签名地址将价值 15 亿美元的 ETH 转移到新地址。资金到达新地址 0x47666fab8bd0ac7003bce3f5c3585383f09486e2,然后转移到 0xa4b2fd68593b6f34e51cb9edb66e71c1b4ab449e,0xa4 目前正在出售 stETH 和 mETH 以换取 ETH。

「目前该地址正在使用 4 种不同的 DEX,如果他们只是将 LSD 换成原生 ETH,交易执行效果会很糟糕(磨损较大)。这种规模通常会通过场外交易进行,因此这很不寻常。」

Zachxbt 监控 Bybit 疑似遭遇可疑资金流出

2 月 21 日晚 23 时 27 分左右,Zachxbt 监控频道称,目前正在监控从 Bybit 流出的可疑资金,总额超过 14.6 亿美元。

转自BlockBeats,点击查看原文。

发表评论